Je vais vous présenter mon point de vue sur cette attaque massive qui a chamboulé l'Internet, plusieurs gouvernements, entreprises et fait les choux gras des médias de part le monde. Je ne vous propose pas une analyse technique de nombreux sites très sérieux l'ont largement bien fait à ma place.

L'importance de l'attaque

Tout d'abord, ce qui m'a surpris en premier lieu c'est la rapidité de propagation du Virus 200 000 machines et plus de 150 pays en quelques heures des chiffres impressionnants qui nous ramène des années en arrière sur de vieux worms Windows.

Il est vrai que c'est peu commun d'avoir une attaque qui se propage si rapidement et qui fait tant parler d'elle, du coup rapidement j'ai voulu savoir comment réellement il se propageait pour notamment savoir si j'avais à intervenir sur les réseaux que je gère. Ouf pour ma part, mais aux vues des fils Twitter silencieux de certain je sais que beaucoup de monde ont connu des journées très longues et compliquées.

Le ransomware

Si je puis me permettre le nom est le seul élément qui m'a fait sourire "Wanna Cry" : "vous allez pleurer" quand j'ai lu ça je me suis dit "Les cons, il est énorme le nom". Rapidement on pense aux dégâts causé par l'attaque et ça devient tout de suite beaucoup moins drôle.

Le ransomware utilise pour se propager une faille révélée par le groupe Shadow Broker lors de la divulgation des outils de la NSA. Ils ont tout de même empoché plus de 82 000 $ (au 18 mai à midi), environ 270 paiements !

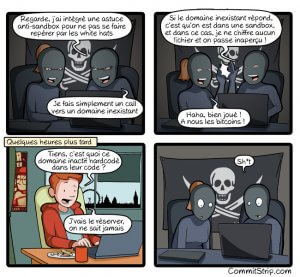

Fig. 1 : Un strip sur comment un jeune expert en sécurité a ralenti fortement WannaCry (Commitstrip.com)

Fig. 1 : Un strip sur comment un jeune expert en sécurité a ralenti fortement WannaCry (Commitstrip.com)

NSA montrée du doigt

Beaucoup ont diabolisé une fois encore la NSA pour n'avoir pas partagé les failles avec Windows à l'époque de leurs découvertes... Je trouve que l'on se trompe un peu de cible, même s'ils ont une part de responsabilité indéniable dans cette affaire, à un moment donné ceux qui ont leaké les outils de la NSA et les personnes qui n'ont pas pris au sérieux la menace sont les vrais fautifs.

Si on pousse plus loin ceux qui ont codé les failles sont les vrais fautifs, mais restons sérieux ce sont des vielles portion de code et nous sommes encore très en retard sur les formations des équipes de développeur.

Il n'est pas impossible non plus que certaines entreprises ont surement mal/pas écouté leurs experts en sécurité et n'ont pas débloqué les ressources pour mettre en place les correctifs le plus vite possible. Et pour finir il y a forcément des équipements qui de part leurs natures ou autre sont très compliqués à sécuriser.

Ce qui me pose soucis dans la couverture médiatique

Je suis certain que même si pour quelques-uns cette attaque va déclencher des prises de conscience dans des entreprises d'importance telle que Peugeot, Renault etc. Il a fort à parier que nombre de TPE/PME/PMI ne se sentent pas concernées en disant "les pirates ne cherchent que les grosses entreprises, gouvernements et hôpitaux donc on a rien à craindre pas besoin de faire intervenir des experts en sécurité".

Si vous êtes dans ce cas vous faites là une bien grave erreur. En effet, au premier abord l'attaque semble avoir ciblé le Royaume Uni et ces hôpitaux, mais elle a vite touché d'autres types d'entreprises...

Je pense que les médias auraient largement dû insister sur le fait que l'attaque pouvait aussi toucher des entreprises de plus petites taille voir des particuliers. Au final face aux ransomwares tout le monde est concerné !

Les leçons à en tirer

Pour conclure je dirais que cette attaque est un rappel qu'en peu de temps tout peut basculer et que tout connecter à l'Internet n'est vraiment pas l'idée du siècle. Que l'erreur sera souvent humaine et que tout système informatique se fera un jour piraté.

Que toutes entreprises ou personnes qui ont des systèmes, qu'ils jugent critiques, doivent être vigilants et tout mettre en oeuvre pour assurer la sécurité de ces systèmes. Il n'y a pas de fatalité mais certains doivent combattre chez eux des années de mauvaise pratiques. Et par pitié effectuez vos mises à jour dès qu'elles sont disponibles je sais c'est souvent long et pénible mais c'est indispensable.

Si vous souhaitez aller plus loin :

- Le manifeste d'expert en sécurité regroupé sous le nom "ResistanceCyber", que j'ai signé ce matin

- Des nœuds Tor en France désactivé des disparitions inexpliquées

- Une page Wikipedia est dédié à WannaCry avec une liste non exhaustive des entreprises affectées

- Le très bon article de Korben sur WannaCry déroulé, contremesures et son point de vue aussi

- L'article le plus détaillé que j'ai lu sur WannaCry (et en français) : http://blog.xmco.fr/synthese-des-elements-disponibles-concernant-wannacry/

Crédit photo : Conçu par Freepik